隨著 AI 應用的成熟,人形機器人(Humanoid)與四足機器人(俗稱「機器狗」)逐漸走出實驗室,且近年來更是快速走進產業以及生活日常應用。從工廠自動化、醫療照護到公共安全巡檢,其角色正快速擴張。想像一下:

• 早上百貨公司開門前,機器狗在樓梯間與停車場繞行巡檢

• 醫院走廊上,有機器人播報科別與導引動線

• 工廠內,四足機器人跨越地面障礙拍照回傳廠房狀況

• 餐廳,送餐機器人穿梭餐桌間。

這些便利的背後,是全球人形機器人/機器狗產業供應鏈、廠商肩負著比一般 IoT 更廣的攻擊面與更高的營運安全責任。

先透過目前已公開的機器狗 CVE 漏洞,對照日常使用情境,我們來說明潛在攻擊的風險,會造成什麼影響,以及最簡可行產品(Minimum Viable Product, MVP),也就是最簡化的產品版本至少該怎麼做。

一、 影像與隱私外洩(CVE-2023-3103/CVE-2023-3104)

• 攻擊風險:未授權或被繞過的相機串流,讓同網段的人「直接看到」機器人目前拍到的內容,甚至造成服務被惡意請求壓垮。

• 日常情境:醫院訪客 Wi-Fi 區誤接到手術室,進而導致手術室病患隱私資料外洩。

• MVP:關閉匿名串流、強制登入與短效 Token、安全的通訊協定、異常讀取記錄與稽核。

二、 遠端後門與未授權的控制(CVE-2025-2894/CVE-2025-45466)

• 攻擊風險:隱藏的遠端管理介面或硬編碼憑證,讓攻擊者可直接連進系統、讀取攝影機,甚至改動路線與參數。

• 日常情境:百貨公司巡檢的機器人被外部從遠端操控,改變路徑、導致商品被破壞。

• MVP:移除/停用不必要的遠端管理介面、主機防火牆預設拒絕+允許清單、SSH改用金鑰驗證且有登入失敗鎖定、雲端與裝置雙向身分驗證、憑證集中管理與定期輪替。

三、 系統完整性被破壞、長期潛伏(CVE-2025-45467)

• 攻擊風險:未簽章的韌體可被植入惡意程式,表面運作正常但可長期外傳資料或等待近一步攻擊指令。

• 日常情境:賣場巡檢看似正常,但實際因為韌體被竄改,機器人把影像悄悄傳到外部站台。

• MVP:可信開機鏈(Secure boot)+韌體簽章驗證、線上更新(OTA)要有授權與完整性檢查、更新前後雜湊比對、更新失敗自動還原、維護紀錄可稽核。

四、 可用性被癱瘓、服務中斷(CVE-2022-2675)

• 攻擊風險:透過無線干擾造成機器人或是機器狗重啟/停機,導致巡檢與導引任務中斷。

• 日常情境:園區夜巡突然停走、服務中斷,保全人員被迫調度補位。

• MVP:無線配對與頻段安全設定、場域布建RF偵測與警示、替代巡檢與安全停靠流程、事件回報與改善追蹤。

綜合上面已公開漏洞以及 VicOne 在人形機器人/機器狗等可移動智慧載具的研究,VicOne 歸納出人形機器人/機器狗資安的五大風險層面:

一、 物理安全(Physical Safety)

• 主要風險:被人為碰觸、拆改或遮蔽,緊急停止/避障功能失效,維修介面(除錯埠、USB)遭到濫用。

• 日常情境:這些智慧載具在賣場巡檢時,有人故意遮住鏡頭或拔除外接模組,甚至是倉儲現場被插入未授權隨身碟嘗試讀寫。

• MVP:關鍵部位上鎖與防拆貼、維修介面預設關閉、現場設置安全停靠/急停、巡檢路線與敏感區域物理隔離、作業人員實名與權限分級。

二、 感知器(Perception/Sensors)

• 主要風險:鏡頭/麥克風被未授權取用、感知被誤導(貼紙、圖樣、海豚音攻擊)、影像/語音資料外流。

• 日常情境:在醫院提供導引的機器人被對抗學習貼紙誤導,導致機器人撞到病患的床上;或者是同網段陌生裝置打開影音串流導致隱私的影音畫面外流。

• MVP:相機串流強制驗證(短效 Token+安全的通訊協定)、個資或是影像的去識別化(台灣廠商 DeCloak 帝濶智慧科技的專業領域)、異常讀取記錄與稽核;在輸入端加入「多模態守門人」做基本影音檢查。

三、 無線設備(Wireless/RF「射頻」/網路連線)

• 主要風險:RF干擾造成停機;惡意基地台/假AP竊取無線上網的封包資訊;降級到不安全協定;憑證/金鑰被側錄。

• 日常情境:園區夜巡遭干擾致使停走;設備誤連到不明Wi-Fi或偽造的基地台導致傳輸被旁路擷取。

• MVP:允許清單連線、關閉不必要無線介面、使用最新安全協定、金鑰託管與定期輪替。

四、 應用/雲端(App/Cloud/後台)

• 主要風險:軟體與系統的資安漏洞、遠端通道未管控、管理API權限過寬、記錄/影像外流、弱密碼與共用帳號。

• 日常情境:百貨巡檢路徑被外部改動;後台有人以共用帳號匯出多日影像未留痕。

• MVP:掃瞄/更新系統漏洞,移除/停用不必要遠端通道、最小權限與API授權、雙向身分驗證、管理端多因素;操作日誌、異常行為警示與追蹤。

五、 AI(多模態與代理行為)

• 主要風險:惡意圖文/語音誘發錯誤判斷(提示注入、圖像式繞過)、將模型建議直接當動作執行。

• 日常情境:一張帶隱藏字的指示圖,讓導引機器人走錯方向;語音欺騙讓機器狗執行不在白名單的動作。

• MVP:在輸入→推論→動作三層加防線:輸入端「多模態守門人」、推論與控制分離、高風險 API 設能力白名單+速率限制、危險動作採兩階段核可(模型建議→策略引擎審核→執行器);關鍵決策可追溯。

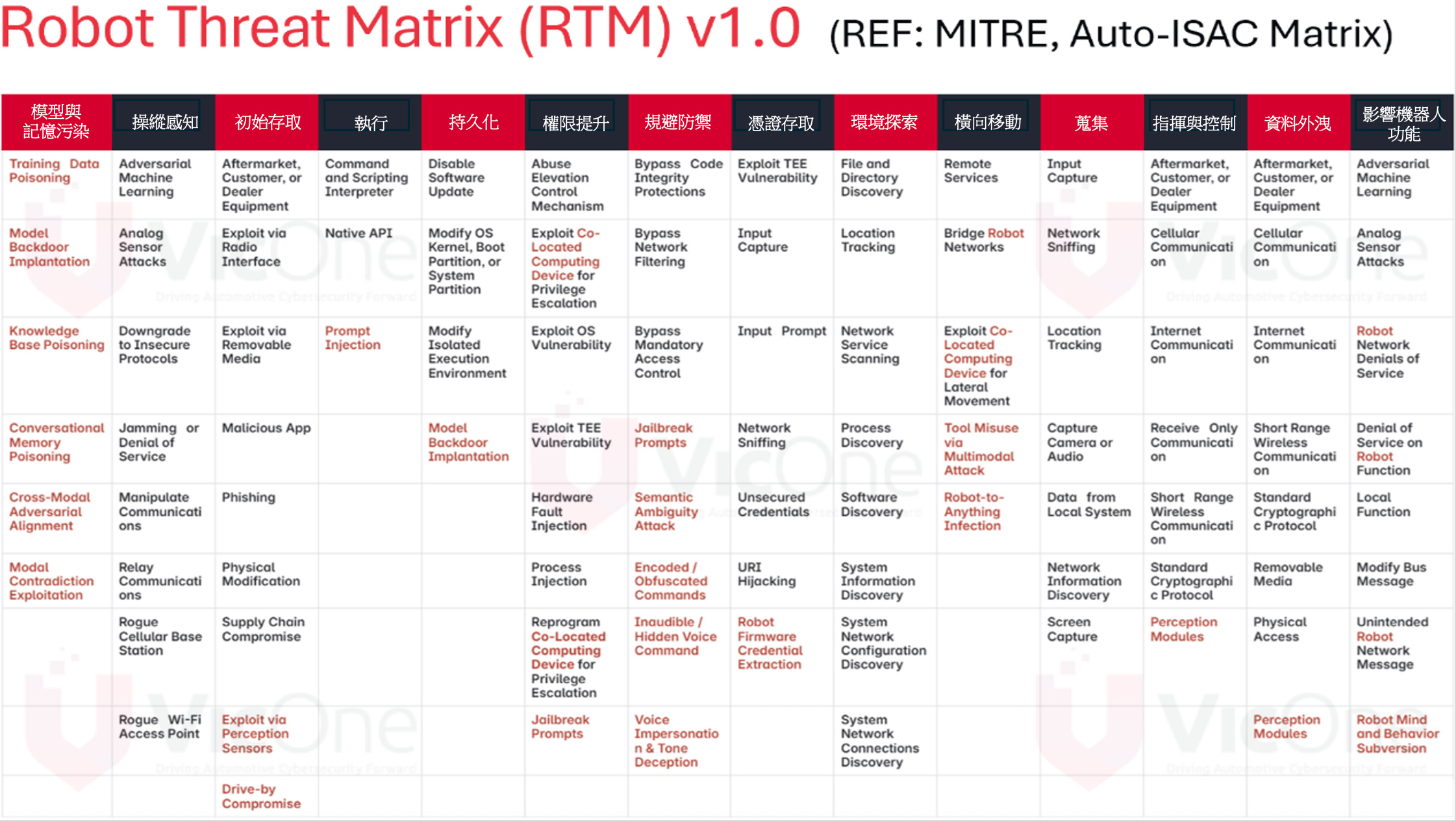

VicOne 將經年在機器人/機器狗等移動資安的研究,持續匯集網路威脅戰術、技巧和程序(TTP)的知識庫,並將這些資安經驗整理成一張機器人攻擊路徑總覽圖(Robot Threat Matrix, RTM)。這是一張檢視機器人各種資安攻擊面的對照表,方便決策者與相關技術團隊面對危機得以快速對焦「要防哪裡」。

人型機器人/機器狗和一般人的生活貼近,而且應用的場域甚廣,安心的使用它們將是相關企業最關心的環節。資安威脅來自多個層面、從軟體到硬體供應鏈,一直到雲端以及 AI,相關廠商需要有資安意識並準備複合式的防禦策略才能因應這些多層面的威脅。

作者:VicOne機器人資安研究團隊 駱一奇(Aaron Luo)